Начало работы с Process Hacker

Этот учебник проведет вас через основы использования Process Hacker. Мы рассмотрим главный интерфейс, навигацию и основные функции, которые вам нужно знать для начала работы.

Запуск Process Hacker

После установки запустите Process Hacker из меню "Пуск" или дважды щелкнув ProcessHacker.exe (для портативной версии). Для полной функциональности щелкните правой кнопкой мыши и выберите "Запуск от имени администратора".

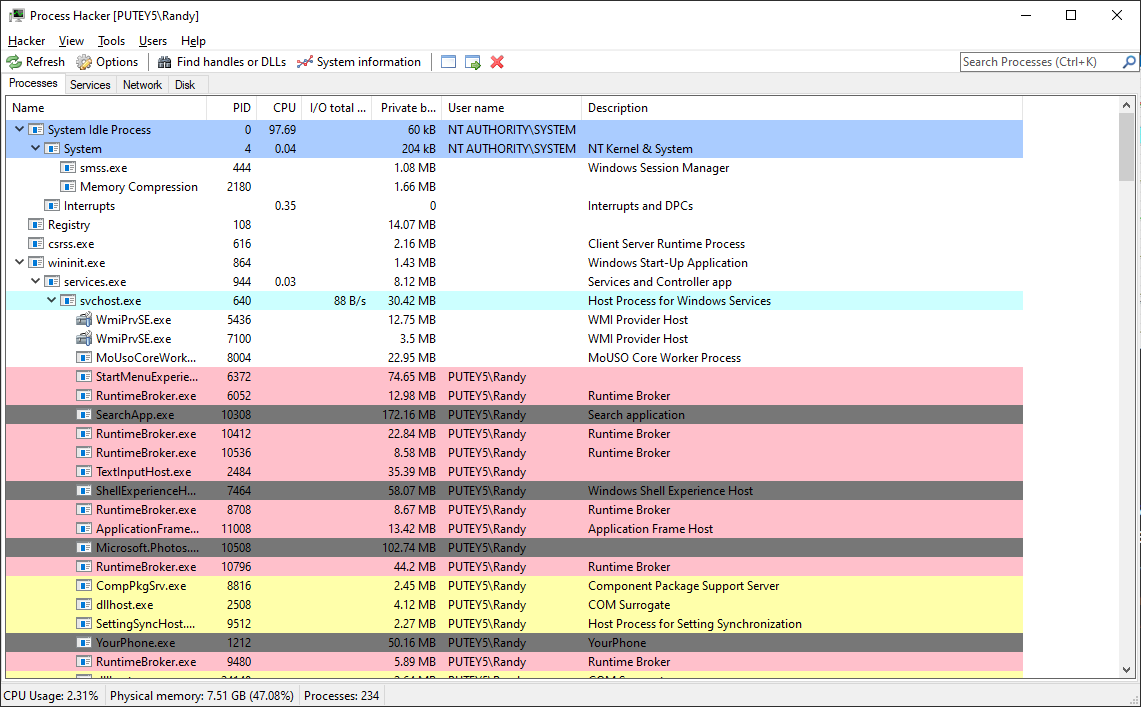

Понимание интерфейса

Главное окно отображает все запущенные процессы. Ключевые области включают:

- Список процессов: Показывает все запущенные процессы с деталями, такими как использование CPU, память и PID

- Графики системных ресурсов: Графики в реальном времени для CPU, RAM, I/O и сети

- Дерево процессов: Иерархический вид, показывающий родительско-дочерние отношения

- Панель деталей: Информация о выбранном процессе

Навигация и поиск

Используйте поле поиска для быстрого поиска процессов по имени. Вы можете фильтровать процессы по различным критериям, используя меню "Вид". Столбцы можно сортировать, щелкнув по заголовку.

Как определить подозрительные процессы

Одна из самых мощных функций Process Hacker - это способность помогать определять потенциально вредоносные процессы. Вот как использовать его для обнаружения вредоносного ПО.

Проверка подписей процессов

Ищите процессы без действительных цифровых подписей. В Process Hacker неподписанные процессы выделены. Щелкните правой кнопкой мыши по процессу и выберите "Свойства" → вкладка "Образ" для просмотра информации о подписи.

Анализ сетевых подключений

Перейдите на вкладку "Сеть", чтобы увидеть все сетевые подключения. Подозрительные процессы могут иметь неожиданные подключения к неизвестным IP-адресам. Проверьте удаленные адреса и используемые порты.

Мониторинг использования CPU и памяти

Процессы с необычно высоким использованием CPU или памяти могут указывать на активность вредоносного ПО. Используйте столбцы CPU и Память для сортировки процессов и определения ресурсоемких.

Проверка расположения процесса

Вредоносное ПО часто запускается из подозрительных мест, таких как папки Temp или системные каталоги. Щелкните правой кнопкой мыши по процессу → Свойства → Образ, чтобы увидеть полный путь к файлу. Легитимные процессы обычно запускаются из Program Files или Windows\System32.

Проверка деталей процесса

Используйте диалог свойств для проверки деталей процесса. Ищите:

- Поля имени компании и описания (часто отсутствуют в вредоносном ПО)

- Родительский процесс (вредоносное ПО может иметь необычные родительские процессы)

- Аргументы командной строки (подозрительные параметры)

- Загруженные DLL (неожиданные или подозрительные DLL)

Как завершить неотвечающие процессы

Иногда процессы перестают отвечать или их нужно завершить. Process Hacker предоставляет несколько опций для безопасного завершения процессов.

Стандартное завершение

- Выберите процесс, который хотите завершить

- Щелкните правой кнопкой мыши и выберите "Завершить" или нажмите Delete

- Подтвердите завершение в диалоговом окне

Примечание: Это отправляет сигнал завершения. Если процесс не отвечает, используйте "Убить" вместо этого.

Принудительное завершение

- Выберите неотвечающий процесс

- Щелкните правой кнопкой мыши и выберите "Убить" (или нажмите Shift+Delete)

- Это немедленно завершает процесс, не позволяя ему очиститься

Предупреждение: Принудительное завершение может привести к потере данных. Используйте только при необходимости.

Приостановка процесса

Для устранения неполадок вы можете временно приостановить процесс. Щелкните правой кнопкой мыши → "Приостановить" приостанавливает процесс. Щелкните правой кнопкой мыши → "Возобновить", чтобы продолжить его. Это полезно для изоляции проблемных процессов.

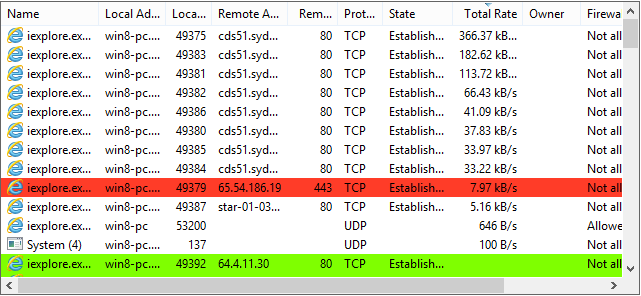

Как отслеживать сетевые подключения

Функция мониторинга сети Process Hacker помогает отслеживать всю сетевую активность в вашей системе, определять, какие процессы используют сеть, и обнаруживать несанкционированные подключения.

Доступ к сетевой информации

- Щелкните на вкладку "Сеть" в главном окне

- Просмотрите все активные сетевые подключения, как TCP, так и UDP

- Каждое подключение показывает процесс, локальный адрес, удаленный адрес, состояние и протокол

Понимание деталей подключения

- Локальный адрес: IP и порт вашего компьютера

- Удаленный адрес: Внешний IP и порт, к которому подключаются

- Состояние: Состояние подключения (LISTENING, ESTABLISHED, TIME_WAIT и т.д.)

- Протокол: TCP или UDP

- Процесс: Процесс, использующий это подключение

Выявление подозрительных подключений

Ищите:

- Подключения к неизвестным или подозрительным IP-адресам

- Процессы с неожиданной сетевой активностью

- Большое количество подключений от одного процесса

- Подключения на необычных портах

Как анализировать производительность системы

Используйте Process Hacker для выявления узких мест производительности и оптимизации вашей системы. Функции мониторинга ресурсов предоставляют подробную информацию об использовании системных ресурсов.

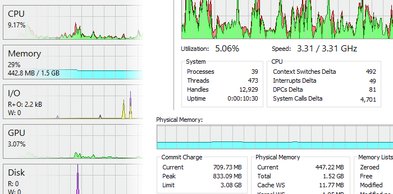

Анализ использования CPU

- Сортируйте процессы по использованию CPU, чтобы найти ресурсоемкие процессы

- Просмотрите график CPU для общего использования CPU системой

- Проверьте использование CPU по ядрам в виде графика

- Определите процессы с постоянным высоким использованием CPU

Анализ памяти

- Отслеживайте использование физической памяти и зарезервированную память

- Сортируйте по использованию памяти, чтобы найти процессы, потребляющие много памяти

- Проверьте рабочий набор, частные байты и виртуальную память

- Определите утечки памяти, отслеживая растущее использование памяти

Мониторинг ввода-вывода диска

- Просматривайте операции чтения/записи диска для каждого процесса

- Отслеживайте пропускную способность диска и скорость ввода-вывода

- Определяйте процессы, вызывающие чрезмерную активность диска

- Используйте статистику ввода-вывода для оптимизации производительности диска

Советы по оптимизации производительности

- Закройте ненужные процессы, чтобы освободить ресурсы

- При необходимости настройте приоритеты процессов (используйте с осторожностью)

- Определите и удалите ресурсоемкие фоновые службы

- Отслеживайте использование ресурсов с течением времени, чтобы определить закономерности

Советы по расширенному использованию

Управление службами

Используйте вкладку "Службы" для управления службами Windows. Запускайте, останавливайте, приостанавливайте службы и изменяйте типы запуска. Просматривайте зависимости служб и свойства.

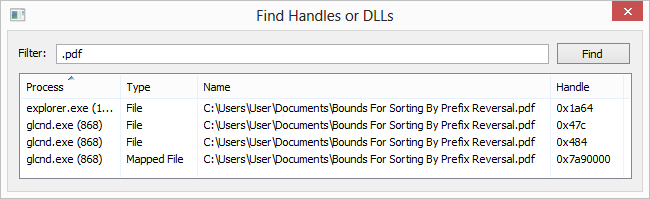

Свойства процесса

Дважды щелкните по любому процессу, чтобы просмотреть подробные свойства, включая потоки, дескрипторы, области памяти, загруженные модули и переменные окружения.

Фильтрация и поиск

Используйте поле поиска и фильтры для быстрого поиска процессов. Фильтруйте по имени, использованию CPU, использованию памяти или другим критериям. Сохраняйте предустановки фильтров для обычных поисков.

Горячие клавиши

- Delete: Завершить выбранный процесс

- Shift+Delete: Убить выбранный процесс

- F5: Обновить список процессов

- Ctrl+F: Поиск процесса

- F2: Переименовать процесс (если применимо)